主页 > imtoken钱包分享链接在哪里 > 如何识别主机是否有挖矿以及如何快速处理

如何识别主机是否有挖矿以及如何快速处理

2017 年 5 月 12 日,一款名为 WannaCry(永恒之蓝)的勒索软件让全球无数 IT 运维人员为它放弃周末,应急响应,比特币一夜之间价值翻倍真能通过ip查到挖矿的机器,重回大众视野。一时之间,各种虚拟货币层出不穷,挖矿技术不断更新迭代。为了降低成本,挖矿木马大量涌现。毫无戒心的云用户和企业成为众矢之的,非法挖矿成为最赚钱的。攻击手段。

认可:不仅仅是高CPU

在 2018 RSA 大会“最危险的五种新攻击技术真能通过ip查到挖矿的机器,以及接下来会发生什么”研讨会上,Johannes Ullrich 提出可以利用高 CPU 负载、网络流量和高主机温度特性来判断是否存在挖矿并采取行动。

其实CPU占用确实是判断是否存在挖矿的第一步,但不能判断一定是挖矿。例如,网络挖掘经常控制 CPU 占用以确保其隐私。所以这里提供了另一种思路,就是根据网络流量的特点来判断是否在进行挖矿,是挖矿木马还是网页挖矿,最终体现在流量上。

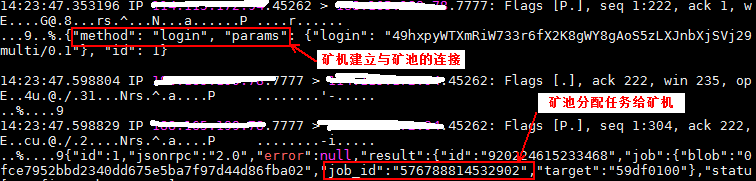

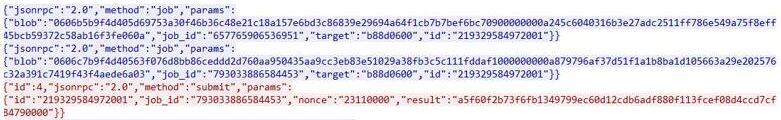

通过命令或软件抓包,查看数据包中tcp连接的传输payload。如果连续的几个数据包中存在符合stratum协议的json载荷特征,那么主机就有挖矿了。

json中的主要特征字段有:id、method、mining.subscribe、params、result、login、job、mining.authorize、mining.submit、jsonrpc、submit、mining.notify、blob、status、keepalive、mining.set_difficulty、内容主要涉及登录、订阅、通知、提交等。

(图 1. tcp 连接的传输负载示例)

快速处置:无矿可挖

既然知道主机上有挖矿,下一步就是解决挖矿,快速恢复系统可用性。从上述挖矿数据包中可以知道矿池的IP地址。第一步是阻断主机与矿池之间的网络连接。如果矿池IP为1.1.1.1,Linux使用iptables命令:iptables -I INPUT -s 1.1.1. 1 - j DROP 可以完成阻塞;Windows 可以使用 Windows 防火墙配置阻止。

如果您使用的是华为云主机,有两种方式阻止通信:

(图2网络阻塞配置示例)

断开主机与矿池的网络连接后,可以明显看到CPU使用率的下降。

彻底治愈:杀戮和清理

对于网页挖掘脚本,浏览网页时需要注意CPU使用率。计算机 CPU 使用率飙升,大部分 CPU 使用率来自浏览器。那么网页可能会植入挖矿脚本,只需关闭网页即可解决。一些浏览器具有免费的扩展程序,可以防止网站使用浏览器进行挖掘,例如 Chrome 中的 MinerBlock。安装后可以直接使用。没有设置界面。当您浏览的网站有挖矿行为时,插件会提示并屏蔽。

(图3扩展提示挖掘示例)

对于挖矿软件来说,最简单的方法就是安装杀毒软件来解决,否则只能通过手动删除来解决。手动删除需要先找到挖矿进程,然后删除对应的软件、服务、自启动项、可疑账户等,操作比较复杂,需要专业安全人员协助。

如何预防:关于安全意识的重要性

挖矿木马主要通过撞库、爆破、漏洞等攻击方式入侵主机。当主机管理员具备足够的安全意识,并对主机进行基本的安全加固后,被利用挖矿的可能性就会大大降低。因此建议:

避免使用弱密码,建议密码在12位以上(大小写混合);

请勿使用EOS系统或版本过低,及时更新系统和应用补丁;

定期维护服务器,从CPU使用率、进程、服务、账户可疑项等方面检查是否存在持久性挖矿木马;

根据需要在主机上配置安全组,并尽量避免将管理端口开放给Any IP。